Yeni Kanıtlar Raspberry Robin Kötü Amaçlı Yazılımı Dridex ve Rus Evil Corp Hacker’larına Bağlıyor

Araştırmacılar, Raspberry Robin enfeksiyon zincirinde kullanılan kötü amaçlı bir bileşen ile bir Dridex kötü amaçlı yazılım yükleyicisi arasında işlevsel benzerlikler belirleyerek operatörlerin Rusya merkezli Evil Corp grubuyla olan bağlantılarını daha da güçlendirdi.

IBM Security X-Force araştırmacısı Kevin Henson, bulgular, “Evil Corp’un saldırılarını gerçekleştirmek için muhtemelen Raspberry Robin altyapısını kullandığını” gösteriyor.

Ahududu Robin (aka QNAP Solucan), ilk keşfetti Siber güvenlik şirketi Red Canary tarafından Eylül 2021’de yapılan bir araştırmada, kısmen vahşi doğada sömürü sonrası faaliyetlerin gözle görülür eksikliği nedeniyle yaklaşık bir yıl boyunca bir gizem olarak kaldı.

Bu, Temmuz 2022’de Microsoft’un meydana çıkarmak gözlemlemiş olduğunu Sahte Güncellemeler (aka SocGholish) kötü amaçlı yazılımlar, DEV-0206 ve DEV-0243 (aka Evil Corp) arasında tanımlanan potansiyel bağlantılarla, mevcut Raspberry Robin enfeksiyonları aracılığıyla teslim edilir.

Kötü amaçlı yazılımın, kötü amaçlı bir .LNK dosyası içeren virüslü USB aygıtları aracılığıyla güvenliği ihlal edilmiş bir sistemden hedef ağdaki diğer aygıtlara teslim edildiği bilinmektedir. Windows Kısayol dosyaları, uzak bir sunucudan kötü amaçlı bir DLL almak için tasarlanmıştır.

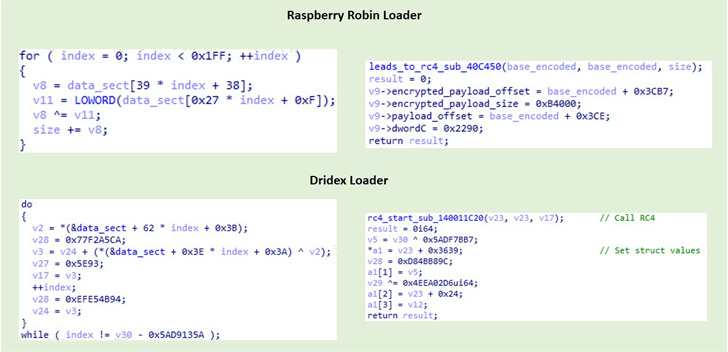

Henson, “Raspberry Robin yükleyicileri, bir ara yükleyicinin kodunu çözen ve yürüten DLL’lerdir” dedi. “Ara yükleyici, bir anti-analiz tekniği olarak kanca algılama gerçekleştirir, çalışma zamanında dizelerinin kodunu çözer ve ardından amacı henüz belirlenmemiş, oldukça karmaşık bir DLL dosyasının kodunu çözer.”

Ayrıca, IBM Security X-Force’un 32-bit Raspberry Robin yükleyici ve 64-bit Dridex yükleyiciye ilişkin karşılaştırmalı analizi, her iki bileşenin de benzer analiz önleme kodunu içermesi ve son yükün kodunu benzer bir şekilde çözmesiyle, işlevsellik ve yapıdaki örtüşmeleri ortaya çıkardı.

Dridex (aka Bugat veya Cridex) fortinet Evil Corp’a aittir ve bilgi çalma, fidye yazılımı gibi ek kötü amaçlı yazılımları dağıtma ve güvenliği ihlal edilmiş Windows makinelerini bir botnet’e köleleştirme özelliklerine sahip bir bankacılık truva atına atıfta bulunur.

Raspberry Robin enfeksiyonlarını azaltmak için kuruluşların USB cihaz bağlantılarını izlemesi ve Otomatik Çalıştır özelliği Windows işletim sistemi ayarlarında olmalı.